Despliegue de comunicaciones IP en emergencias

En situaciones de emergencia, el acceso a redes de comunicación resilientes y autónomas es crucial para coordinar operaciones de rescate, ge...

Radio and PodcastLive Radio & Podcasts

Radio and PodcastLive Radio & Podcasts

Palabra de hacker, tu canal de ciberseguridad de tú a tú. Un canal dedicado al mundo de la seguridad informática donde el verbo hackear y el sustantivo seguridad se dan la mano para aprender...

Listen to Palabra de hacker, a Technology podcast by Yolanda Corral. Stream 216 episodes in Spanish, follow new audio stories, and play episodes online on Radio and Podcast.

Browse this show under Technology podcasts.

20 episodes are loaded now from a catalog of 216. More episodes can be opened from this page.

Explore Technology podcasts, Spain podcasts and Spanish podcasts.

En situaciones de emergencia, el acceso a redes de comunicación resilientes y autónomas es crucial para coordinar operaciones de rescate, ge...

Transformar datos dispersos en información útil, de manera segura. La Inteligencia de fuentes abiertas #OSINT se ha convertido en una habili...

Las herramientas de Inteligencia Artificial tienen un potencial enorme para automatizar y generar contenido pero como toda herramienta útil...

La evolución de los vehículos ha provocado un cambio en cuestiones de seguridad y la posibilidad de hackeo - carhacking. Un recorrido por lo...

Análisis forense de un Flipper Zero tanto desde el punto de vista del ataque como de la defensa. Manuel Guerra (https://x.com/CiberPoliES) a...

¿Sabes qué hay tras el código 7642 de los mensajes que se envían en internet? ¿Por qué debes aspirar a convertirte en un 7642? Con este prop...

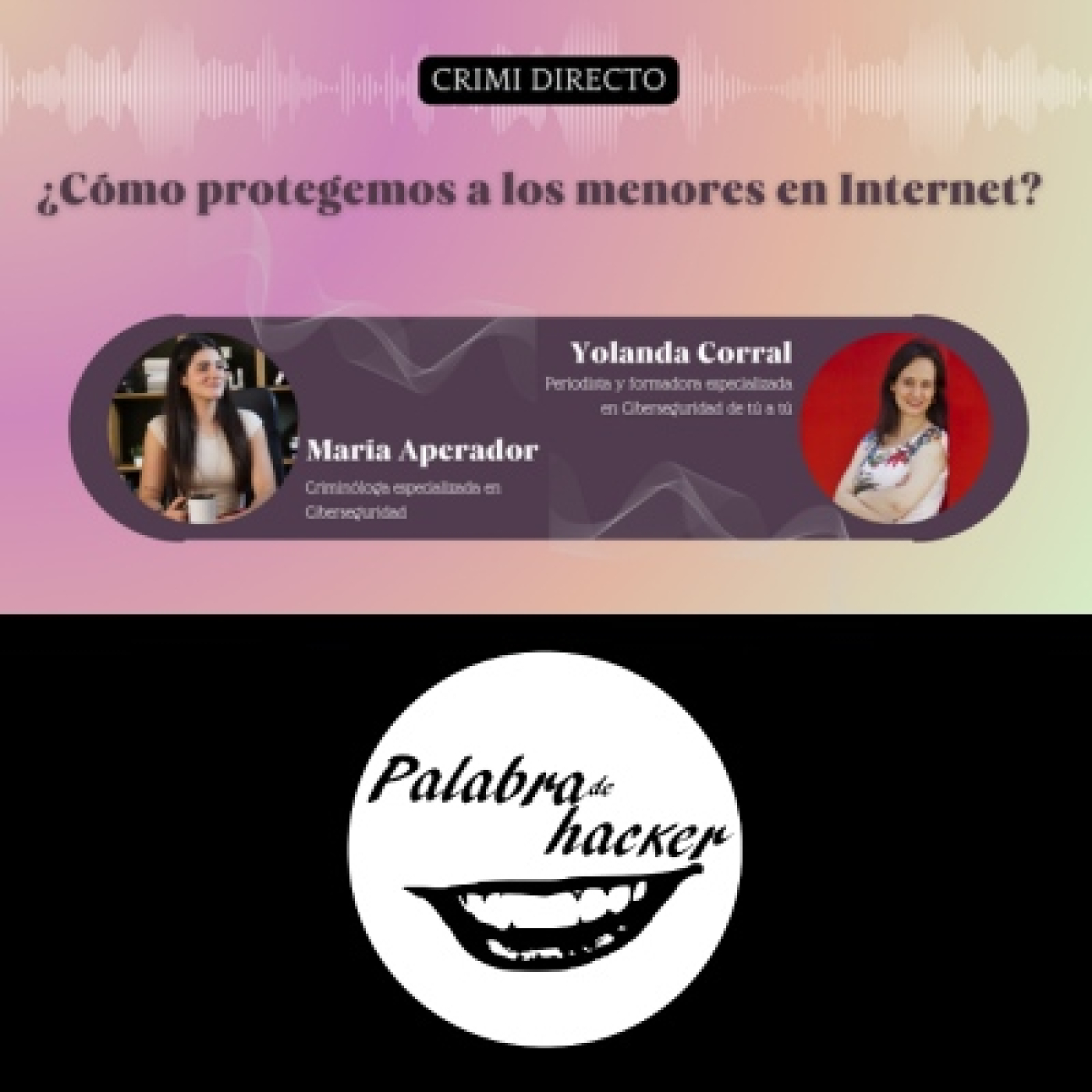

Un encuentro en directo entre María Aperador y Yolanda Corral en el que se resuelven dudas y se ofrecen un montón de consejos prácticos a la...

Para realizar un buen análisis forense hay que prestar mucha atención a las líneas de tiempo para entender qué ha sucedido en su orden pero...

¿Se puede poner más complicado el robo de las credenciales del WiFi? ¿se puede cambiar las contraseñas cada 60 segundos? Así surgió el punto...

Se crea un entorno en la nube. Entran en juego #RedTeam y #BlueTeam ataque y defensa, durante 6 horas cada uno con la única limitación de qu...

Hoy en día las herramientas generativas de IA han evolucionado muchísimo de tal forma que los deep fake han tomado un auge irreversible y se...

Nanodrones con los que trolear los sistemas antidron. De esta idea surgió el proyecto de evolucionar el dron 'Atropos' de reducidas dimensio...

Dos casos que coinciden en el tipo de incidente, un ransomware, pero con una casuística, proceso y resolución muy diferente. Dos historias c...

Los equipos Red Team se basan en procesos de entrenamiento de capacitación para saber si el Blue team está funcionando pero hay un gran desc...

Un recorrido para entender cómo se produce un ataque PMKID a redes WiFI WPA/2 de la mano del especialista en tecnologías inalámbricas Yago H...

Los menores, en ocasiones, utilizan aplicaciones bóveda o vault apps para saltarse las herramientas de control parental por eso es preciso c...

Qué es grooming y cómo se puede actuar para prevenir el peligroso embaucamiento de los menores en la red, entrevista realizada a Yolanda Cor...

Entrevista con motivo de la publicación de mi primer libro "Ciberseguridad de tú a tú" de la editorial 0xWord en el programa CV en directe e...

En Internet cada cosa que se publica, se queda en la red y afecta al presente y futuro personal y profesional. Una charla con recomendacione...

Una reveladora charla para conocer tipos de acoso / stalking que se producen tanto en el plano físico como en el entorno digital, saber cómo...

You can listen to Palabra de hacker episodes online on Radio and Podcast. Open an episode and the site player will stream the available audio.

Palabra de hacker is listed as a Technology show. The show language is listed as Spanish.

This page lists 216 episodes for Palabra de hacker. More episodes are available from the View more button when the list continues.

You can listen to Palabra de hacker episodes on this page by opening an episode and using the site player.

Palabra de hacker is listed as a Technology show by Yolanda Corral.

This page lists 216 episodes for Palabra de hacker where feed data is available.